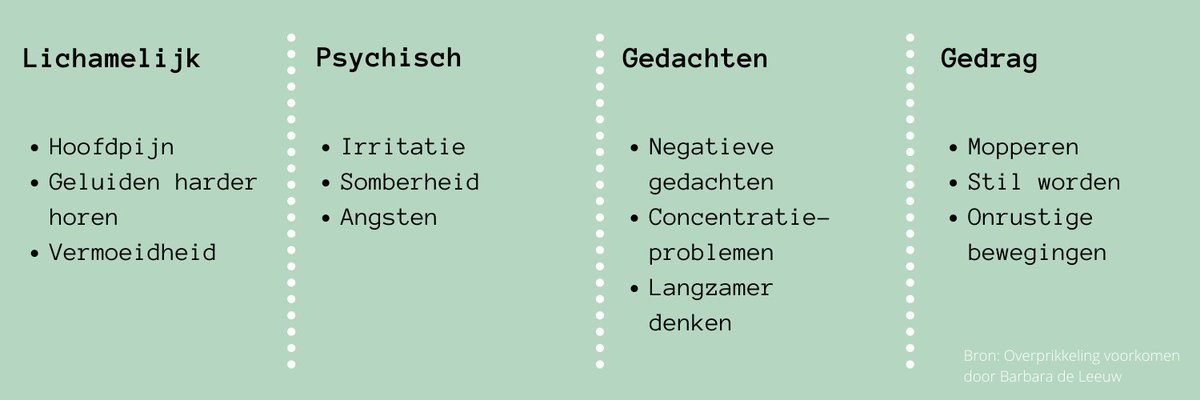

Via [Archive.is] Anne van de Beek💭 on Twitter: “Dit zijn een aantal mogelijke symptomen van #overprikkeling. Je leest er meer over in dit artikel van @PraktischAutism: https://t.co/viZAfz2GdE Welke klachten krijg jij als je overprikkeld bent? #autisme… https://t.co/D4SUGOsWDj”

[WayBack] Overprikkeling bij volwassenen met autisme – gastblog door Barbara de Leeuw – A-typist

- Signaleren > welke signalen gaan bij jou vooraf aan overprikkeling?

- Herkennen > het tijdig herkennen van die signalen, zodat preventief ingegrepen kan worden.

- Doen! > wat kun je op zo’n moment doen en hoe pas je je dagelijks leven zo aan, dat je in mindere mate last van overprikkeling krijgt.

…

- Bijtijds rust nemen.

Even uit de situatie stappen. Ga bijvoorbeeld een korte wandeling maken of verstop jezelf een tijdje op het toilet. Het gebruik van oordoppen kan in rumoerige situaties goed werken. Ook meditatie kan effectief zijn. In dat geval is het boek van Annelies Spek – “Mindfulness bij volwassenen met autisme” absoluut een aanrader.- Pas je dagelijkse planning aan.

Het hebben van een dagelijkse, doch niet rigide structuur brengt rust, duidelijkheid en regelmaat. Houd dus een dag- en weekplanning bij op een manier die jou het meest bevalt. Een agenda, een planbord en/of een bullet journal. Wissel elke activiteit af met “bijkomtijd”. Even rust alvorens de volgende activiteit te starten.- Pas je woonomgeving aan.

Teveel prikkels in huis werken averechts. Zorg dus dat alles een vaste plaats heeft, ruim alles direct op, zorg voor dozen en ordners om de losse spullen in op te ruimen en durf overtollige spullen weg te gooien. Neem hierin ook de eventuele kinderkamers mee. Ook zij zijn gebaat bij een opgeruimd huis. Zorg ervoor dat je huis je comfortzone wordt.- Durf “NEE” te zeggen.

“Nee” zeggen tegen je omgeving is vaak doodeng. Hoe zullen ze reageren? Natuurlijk, er zijn altijd mensen bij die het niet alleen niet kunnen, maar ook niet willen begrijpen. En als diezelfde mensen dan ook nog geen begrip op kunnen brengen, is dat beslist heel lastig en pijnlijk. Toch zijn die mensen vaak veruit in de minderheid. De meesten zullen begripvol reageren als je aangeeft waar je last van hebt en dat je daardoor bijvoorbeeld niet te lang op een verjaardagsfeest kunt blijven. Waar het hier vooral om gaat, is dat je een keuze durft te maken tussen die dingen die MOETEN en die dingen die je WILT. Sociale uitzonderingen daargelaten, zul je zien dat er heel veel situaties zijn die geen verplichting zijn. Ook niet als ze zo voelen. Jij wordt daar echt geen minder vriendelijk mens van.- Leer assertief te zijn.

Assertiviteit leert je om op een vriendelijke, doch daadkrachtige manier “nee” te zeggen. Op die manier kwets je niemand en zullen mensen eerder geneigd zijn begrip te tonen.- Biedt een sociaal alternatief.

Kun je niet naar die verjaardag? Biedt dan aan de jarige een keer te trakteren op een lunch. Hij/zij voelt zich niet vergeten, jullie hebben alle tijd om even bij te kletsen en jij kunt kiezen welke locatie jou de minste prikkels oplevert.…

- Durf om duidelijkheid en voorspelbaarheid te vragen.

Een mooie methodiek hiervoor is “Geef me de 5” van Colette de Bruin, waarmee je praktisch elke onduidelijkheid kunt wegnemen door ervoor te zorgen dat er invulling is op de punten Wie, Wat, Waar, Wanneer en Hoe.- Zorgen om de ander.

Het is mooi als je je inleeft in iemand anders zijn situatie of emoties, maar als dat betekent dat het jou daardoor belemmert, wordt het tijd om er iets aan te doen.- Niet-helpende gedachten.

Ook zo’n heikel punt waar veel mensen met autisme last van hebben. “Het kan niet, want….”. Nadeel hiervan is niet alleen het risico op overprikkeling, maar je kunt je dan ook ontzettend onbegrepen gaan voelen.

Her stuk bevat verder ook een aantal “Tips voor familie/vrienden, hulpverleners en werkgevers”.

Aanrader!

–jeroen

[

[ This URL will usually bring you the list of “important” tweets (by people you have flagged to get notifications about):

This URL will usually bring you the list of “important” tweets (by people you have flagged to get notifications about):